2026年4月7日のEXPMON Haifei Li氏によるゼロデイ公開から約4日後の4月11日、AdobeがセキュリティアドバイザリAPSB26-43を緊急公開し、該当脆弱性のパッチを提供しました。CVEはCVE-2026-34621として採番され、Adobe自身が野生での悪用を確認している旨を明記しています。Haifei Li氏およびEXPMON側もX上で、Adobeが今回のゼロデイに対してCVE-2026-34621を割り当て、緊急アップデートを公開したことに言及しています。本稿は、当ブログの前回記事「Adobe Acrobat Reader ゼロデイ、EXPMONが発見」の続報として、Adobe公式APSB26-43、JPCERT/CC注意喚起(JPCERT-AT-2026-0009)を一次ソースに、実務担当者が今すぐ取れるアクションを整理します。あわせて、Adobeがアドバイザリ公開翌日(4月12日)にCVSSを9.6から8.6へ改訂した経緯も確認します。

前回記事との関係

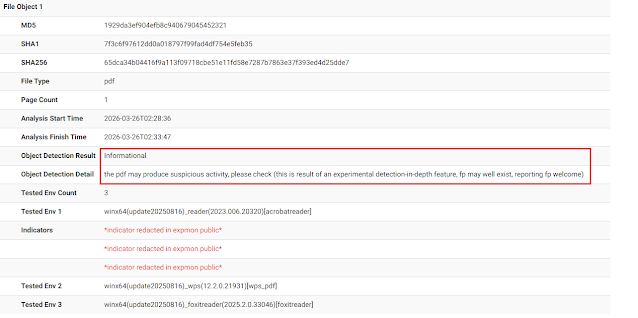

当ブログでは2026年4月10日の記事で、Haifei Li氏のEXPMON公式ブログを一次ソースに、特権Acrobat API(util.readFileIntoStream()およびRSS.addFeed())を悪用するフィンガープリンティング型PDFエクスプロイトの存在を取り上げました。当時、CVE未発番・パッチ未リリース・Adobe公式見解未確認という状況で、Haifei Li氏のテスト環境における最新版相当のAdobe Acrobat Reader 26.00121367で動作することが確認されていました。

本稿はその続報にあたります。主な前進は次の通りです。

- CVE番号がCVE-2026-34621として採番されました

- Adobeが緊急アドバイザリAPSB26-43(Priority Rating 1)を2026年4月11日に公開しました

- 修正バージョンがリリースされました

- Adobe自身が「being exploited in the wild」と明記し、野生の悪用を確認しました

- CWE分類がCWE-1321(Prototype Pollution)として確定しました

- JPCERT/CCが日本語で注意喚起を発出しました

前回記事では「Adobe側からの公式見解は本稿執筆時点でまだ出ていません」と書いていましたが、これが覆されるかたちでの続報となります。

脆弱性の概要

| 項目 | 内容 |

|---|---|

| CVE ID | CVE-2026-34621 |

| Adobe アドバイザリ | APSB26-43(Priority Rating 1、2026年4月11日公開、4月12日改訂) |

| JPCERT/CC 注意喚起 | JPCERT-AT-2026-0009(2026年4月13日公開) |

| 脆弱性の種別 | CWE-1321(Improperly Controlled Modification of Object Prototype Attributes、いわゆる「Prototype Pollution」)による任意コード実行 |

| CVSSスコア | 当初Adobe付与:CVSS v3.1 9.6 Critical(ベクター:AV:N/AC:L/PR:N/UI:R/S:C/C:H/I:H/A:H)。Adobeは2026年4月12日に改訂を実施:CVSS v3.1 8.6 High(ベクター:AV:L/AC:L/PR:N/UI:R/S:C/C:H/I:H/A:H、攻撃元区分をNetworkからLocalへ変更)。CVSS v3.1の深刻度基準ではスコア7.0〜8.9はHighに区分されるため、8.6はCriticalではなくHighとなります(AdobeのPriority Rating「1」が独自分類として最優先度を示す点とは別概念です)。なお、本稿執筆時点で私が直接確認したAdobe公式APSB26-43ページのVulnerability Details表には依然CVSS 9.6 Critical(AV:N)が表示されており、ページ更新日表示も「Last updated on Apr 11, 2026」のままでした。改訂値はNVDのCVE-2026-34621ページ上のCNAスコアに反映されているとの二次報道があるため、運用担当者が確認される際はNVDページを併せて参照することを推奨します |

| 発見者 | Haifei Li氏(EXPMON創設者)。Adobe公式のAcknowledgementsに明記されています。EXPMON公式X(@EXPMON_)上でも、Adobeが今回のゼロデイに対してCVE-2026-34621を割り当て、緊急アップデートを公開したことに言及されています |

| 悪用観測 | Adobe公式が「Adobe is aware of CVE-2026-34621 being exploited in the wild」と明記。前回記事で確認した通り、関連サンプルは少なくとも2025年11月28日時点でVirusTotalに投稿されていました |

影響対象と修正バージョン

APSB26-43およびJPCERT/CC注意喚起の記載を照合した影響対象と修正バージョンは次の通りです。

| 製品 | トラック | 影響対象バージョン | 修正バージョン | プラットフォーム |

|---|---|---|---|---|

| Adobe Acrobat DC | Continuous | 26.001.21367およびそれ以前 | 26.001.21411 | Windows、macOS |

| Adobe Acrobat Reader DC | Continuous | 26.001.21367およびそれ以前 | 26.001.21411 | Windows、macOS |

| Adobe Acrobat 2024 | Classic 2024 | 24.001.30356およびそれ以前 | Windows 24.001.30362 / macOS 24.001.30360 | Windows、macOS |

前回記事でHaifei Li氏が「動作確認済み」としていたAdobe Acrobat Reader 26.00121367(=26.001.21367)は、今回の影響対象に含まれていることが確認できます。前回記事で「Adobe公式のAPSB26-26ではContinuous trackの最新更新版が25.001.21288と示されており、両者の番号は整合していない」と注記した点について、APSB26-43の公開によりContinuousトラックの系列として26.001.xxが正規に流通していたことが追認できました。

脆弱性の性質 — 「Prototype Pollution」と前回分析の整合性

Adobeは本脆弱性をPrototype Pollution(プロトタイプ汚染、CWE-1321)と分類しました。これはJavaScriptにおいてオブジェクトのプロトタイプ属性の改変が適切に制御されていないことに起因する脆弱性で、攻撃者がベースプロトタイプ(例:Object.prototype)を改変することで、そのプロトタイプを継承する多くのオブジェクトの振る舞いを操作できるようになります。

前回記事では、Haifei Li氏の分析を引いて「Adobe Acrobat ReaderのJavaScriptエンジンのロジック上の欠陥を悪用し、本来サンドボックスで制限されるべき特権Acrobat APIを実行可能にする問題」と整理していました。この「特権API呼び出しの制御がプロトタイプ改変で迂回される」という構造は、Prototype Pollutionの典型的な悪用パターンと整合します。Acrobat Readerに埋め込まれたJavaScriptエンジンが、プロトタイプチェーン上で意図しない属性を参照することで、本来アクセスできないはずのutil.readFileIntoStream()やRSS.addFeed()のような特権APIへの到達が可能になった、と位置づけられます。

EXPMON公式Twitterはアドバイザリ公開後のフォローアップ投稿で、「Adobeが本バグを『情報漏洩にとどまらず任意コード実行を引き起こしうるもの』と判断したことは、過去数日間のEXPMONおよび他の研究者の分析と整合する」という趣旨の見解を示しています。前回記事で「追加のRCE/SBXエクスプロイトは未取得だが、第1段階のエクスプロイト単独でもローカルシステムから機密データを窃取する能力が確認されている」としていた整理は、Adobe側の判断と同じ方向を向いていたことになります。

CVSSスコア改訂の経緯と論点

本件で技術的に興味深い論点のひとつは、Adobeがアドバイザリ公開の翌日にCVSSスコアを下方修正したことです。The Hacker Newsの報道によれば、Adobeは4月12日のアドバイザリ改訂で、攻撃元区分(Attack Vector)をNetwork(AV:N)からLocal(AV:L)へ変更し、これにより基本スコアは9.6(Critical)から8.6(High)へ下がりました。

この改訂は、「攻撃者が被害者の端末に対してネットワーク越しに直接攻撃できる」というモデルから、「被害者が悪意あるPDFファイルを取得した上で開く必要がある」というモデルへの見直しを意味します。前回記事で整理した攻撃チェーン(攻撃者がPDFを送信、被害者が開いた瞬間に悪用開始)を踏まえれば、AV:Lの方がより正確な評価といえます。なお、CVSS v3.1の深刻度基準では7.0〜8.9がHighに区分されるため、改訂後の8.6はCriticalではなくHighに分類されます。この点はCVSS標準上の分類であり、AdobeのPriority Rating「1」(最優先)という独自分類とは別の指標です。

一方、私がAdobe公式APSB26-43を直接確認した時点では、ページ上の表示はCVSS 9.6(AV:N、Critical)のままで、ページの更新日表示も「Last updated on Apr 11, 2026」のままでした。二次報道(The Hacker News、Security Affairs、The Cyber Express等)は一貫して「Adobeが4月12日にAV:N → AV:Lへ改訂し、スコアを8.6へ下方修正した」と報じており、NVDのCVE-2026-34621ページではCNA(Adobe)の改訂が反映されているとされています。Adobe側のページ表示更新にタイムラグがある可能性もあるため、運用担当者が確認される際は、APSB26-43の改訂履歴(Change Log)およびNVDページを併せて参照してください。

いずれにせよAdobeの「Critical」判定および「Priority Rating 1(最優先)」の位置づけは維持されているため、対応優先度の判断に影響は出ません。CVSSベクターの他の要素(UI:R = User Interaction Required、S:C = Scope Changed、C:H/I:H/A:H = すべて高)は、前回記事で整理した攻撃チェーンとよく整合します。ユーザーがPDFを開く必要があること、サンドボックスの境界を超える可能性があること、機密性・完全性・可用性すべてに高い影響が出ることが、ベクターから読み取れます。

JPCERT/CC注意喚起 — 日本国内の位置づけ

JPCERT/CCは2026年4月13日、JPCERT-AT-2026-0009として日本語での注意喚起を発出しました。公開時点で「JPCERT/CCでは、国内における本脆弱性の悪用を確認していませんが、国内でも広く利用されている製品と考えられることから、今後、脆弱性の詳細などが公表され、脆弱性を悪用する攻撃が広く行われる可能性があります」と述べており、日本国内での悪用観測はないものの、Adobe Acrobat/Readerが日本国内でも広く利用されていることから広範な注意を促しています。

JPCERT/CCの注意喚起は、Adobe公式アドバイザリの日本語化と、国内利用者向けの更新案内(「ヘルプ」メニューからの「アップデートの有無をチェック」)の2点を主な内容としており、独自のインシデント情報や追加IOCは含まれていません。日本語で確認できる公式一次ソースとして、社内のセキュリティ通知や上長への報告で活用できます。

実務への含意

前回記事で整理した実務への含意を、APSB26-43公開後の状況に合わせて4点アップデートします。

第一に、即時の一括パッチ適用です。前回記事執筆時点では、回避策(JavaScript機能の無効化、User-Agent「Adobe Synchronizer」のネットワークブロック、既知C2 IPのブロック)に頼るしかありませんでした。今回、正式な修正バージョンが提供されたため、可能な限り早く全社的なパッチ展開に移行するのが最良の判断です。Priority Rating 1はAdobeの分類上、攻撃者が現在進行形で悪用しているケースを指し、標準的な30日パッチ展開スケジュールより速いアクションが要求されます。

第二に、前回記事執筆時点でエクスプロイトの影響を受けた可能性のある端末の遡及調査です。Adobeが野生の悪用を公式に確認したため、「念のため」の調査ではなく「確度の高い前提での」調査に切り替える段階に来ています。Haifei Li氏のブログで公開された既知のC2 IP(169.40.2.68:45191、188.214.34.20:34123)への通信ログ、「Adobe Synchronizer」文字列を含む外部通信、AdobeCollabSync.exeからの不審な外部接続ログを、過去数ヶ月分遡って確認することが実務的な初動です。2025年11月末からサンプルがVirusTotalに流通していた点を踏まえ、遡及期間は最低でも2025年11月以降を対象とすべきです。

第三に、管理ディストリビューションを使った展開の設計です。Adobe公式は「Help > Check for Updates」の手動更新に加え、AIP-GPO、bootstrapper、SCUP/SCCM(Windows)、Apple Remote DesktopおよびSSH(macOS)を使った管理展開方法を案内しています。大規模環境では、ユーザー任せの手動更新では展開率が低く、数日から数週間のパッチギャップが生じます。本件のPriority Rating 1であれば、管理ディストリビューションの即時起動が望ましい対応です。

第四に、今回の速度感を社内の脆弱性対応プロセスに反映させる検討です。Haifei Li氏の公開が4月7日、Adobeの緊急パッチが4月11日、JPCERT/CCの日本語注意喚起が4月13日。透明な公開から6日以内に日本語での注意喚起まで到達しています。これは、当ブログで継続的に取り上げている「記事#30 Flowise(即時悪用)」「記事#34 Marimo(9時間41分で悪用)」のようなアドバイザリ公開からの時間圧縮とは別軸の、ベンダー対応側の時間圧縮を示す事例です。防御側も同等の速度感で動ける体制が求められます。

ソース

一次ソース

- Adobe Security Bulletin「Security update available for Adobe Acrobat Reader | APSB26-43」(2026年4月11日公開、4月12日改訂)

Adobe Security BulletinPrenotification Security Advisory for Adobe Acrobat and Reader | APSB26-43 - JPCERT/CC 注意喚起「Adobe AcrobatおよびReaderの脆弱性(APSB26-43)に関する注意喚起」JPCERT-AT-2026-0009(2026年4月13日公開)

![]() Adobe AcrobatおよびReaderの脆弱性(APSB26-43)に関する注意喚起

Adobe AcrobatおよびReaderの脆弱性(APSB26-43)に関する注意喚起 - Haifei Li(EXPMON)による前回記事の対象となったゼロデイ分析ブログ

![]() EXPMON detected sophisticated zero-day fingerprinting attack targeting Adobe Reader usersExecutive Summary The EXPMON system detected a highly-sophisticated PDF exploit targeting Adobe Reader users. Based on o...

EXPMON detected sophisticated zero-day fingerprinting attack targeting Adobe Reader usersExecutive Summary The EXPMON system detected a highly-sophisticated PDF exploit targeting Adobe Reader users. Based on o... - EXPMON公式Twitter(@EXPMON_、2026年4月11日)によるCVE採番と緊急パッチ発行の確認投稿

参考情報

- The Hacker News「Adobe Patches Actively Exploited Acrobat Reader Flaw CVE-2026-34621」(CVSS改訂の経緯を含む)

Just a moment... - Security Affairs「Adobe fixes actively exploited Acrobat Reader flaw CVE-2026-34621」

![]() Adobe fixes actively exploited Acrobat Reader flaw CVE-2026-34621Adobe addressed a critical Acrobat Reader vulnerability, tracked as CVE-2026-34621, which is actively exploited to run m...

Adobe fixes actively exploited Acrobat Reader flaw CVE-2026-34621Adobe addressed a critical Acrobat Reader vulnerability, tracked as CVE-2026-34621, which is actively exploited to run m... - Tenable CVE Detail「CVE-2026-34621」

CVE-2026-34621Acrobat Reader versions 24.001.30356, 26.001.21367 and earlier are affected by an Improperly Controlled Modification of ... - 当ブログ前回記事「Adobe Acrobat Reader ゼロデイ、EXPMONが発見 — Haifei Li氏の検証環境で動作した高度なフィンガープリンティング型PDFエクスプロイト、2025年11月末から流通の痕跡」

コメント