Adobe Acrobat Reader のゼロデイを悪用する高度なPDFエクスプロイトが流通していると、サンドボックス型エクスプロイト検出プラットフォーム EXPMON の創設者 Haifei Li 氏が2026年4月7日に自身のブログで公開しました。Haifei Li氏は自身の検証環境における最新版相当のAdobe Acrobat Reader(バージョン 26.00121367)での動作を確認しています。続報では、同キャンペーンに関連する変種が2025年11月28日にはVirusTotalへ投稿されていたことが判明し、少なくともその時点から変種サンプルの流通が確認されていたことが明らかになっています。本稿では、発見者 Haifei Li 氏のブログを一次ソースとし、特権Acrobat APIを悪用したフィンガープリンティング型の攻撃チェーン、現時点で明らかな標的の性質、そして対処できる範囲のガイダンスを、運用現場の視点から整理します。後続のRCE/SBXエクスプロイトは未取得であり、現時点で実証されているのは第1段階の情報窃取能力までである点も併せて整理します。

脆弱性の概要

| 項目 | 内容 |

|---|---|

| CVE ID | 2026年4月10日時点で未発番です。Haifei Li氏はAdobe Securityへ2026年4月7日前後に報告済みと述べていますが、Adobe側の公式アドバイザリおよびCVE割当ては公開時点で確認されていません |

| 発見者 | Haifei Li氏(EXPMON創設者、元Fortinet/Microsoft/McAfee/Check Point勤務)。変種の発見は@greglesnewich氏。ルアー分析はGiuseppe Massaro氏(@Gi7w0rm) |

| 影響製品 | Adobe Acrobat Reader。Haifei Li氏は自身のテスト環境における最新版相当としてバージョン26.00121367での動作を確認しています。Adobe公式のAPSB26-26ではContinuous trackの最新更新版が25.001.21288と示されており、両者の番号は整合していないため、Adobe側の公式情報が出るまで他のバージョン系列や流通ブランチへの影響範囲は不明です |

| 脆弱性の種別 | Adobe Acrobat ReaderのJavaScriptエンジンのロジック上の欠陥を悪用し、本来サンドボックスで制限されるべき特権Acrobat APIを実行可能にする問題。CWE分類はCVEが発番されていないため現時点で確定していません |

| 流通確認時期 | 少なくとも2025年11月28日時点で変種サンプルがVirusTotalに投稿されていたことが確認されています。これは実際の被害観測ではなく「サンプルの流通確認」の時点であり、Haifei Li氏はこの事実をもって「少なくとも4ヶ月以上続いているゼロデイ/APTキャンペーンである」と評価しています |

| パッチ | 本稿執筆時点で未リリース |

| 悪用の状況 | 検出サンプルは実動するエクスプロイトとして動作しており、Haifei Li氏がテスト環境で第1段階の挙動(情報収集とリモートサーバー通信)を確認済みです。ただし、後続のRCE/SBXエクスプロイトは取得できていません(後述) |

EXPMONでの検出経緯

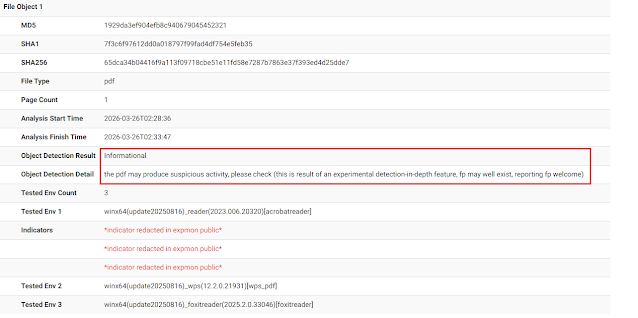

事の発端は2026年3月26日、EXPMON Public(EXPMONの公開分析プラットフォーム)にある人物から1つのPDFサンプルが投稿されたことでした。投稿者名は不明で、EXPMON側も投稿者情報を収集していないとのことです。ファイル名はyummy_adobe_exploit_uwu.pdfという挑発的なものでした。

このサンプルはEXPMONが独自に開発していた「detection in depth」機能を作動させました。これはAcrobatのPDF JavaScriptエンジンの複雑さと柔軟性に対抗するためにHaifei Li氏が特別に構築した高度な検出機構です。通常のウイルス対策ソフトでは見逃されやすい高度な難読化を行ったPDFでも、挙動の特徴から疑わしいと判定する仕組みで、検出時は「suspicious activity」として手動分析を促します。

同じサンプルは3月23日からVirusTotalにも存在していましたが、検出率は5/64(Haifei Li氏のブログでの当時記載)と極めて低く、主要なウイルス対策製品では検出されていませんでした。Haifei Li氏は手動分析を進め、これが高度に難読化されたJavaScriptを含むゼロデイエクスプロイトであることを確認しました。

さらに4月8日には、研究者@greglesnewich氏が関連する変種をVirusTotalで発見しました。Haifei Li氏が確認したところ、その変種は2025年11月28日にVirusTotalに投稿されていたことが判明し、一連のキャンペーンの変種流通が少なくともその時点から続いていたことが明らかになりました。変種は異なるC2サーバー(188.214.34.20:34123)を使用しており、第1サンプルのC2(169.40.2.68:45191)とは分離されています。

攻撃チェーン — 特権Acrobat APIを悪用したフィンガープリンティング

Haifei Li氏による技術分析をもとに、攻撃チェーンを時系列で整理します。

ステップ1:難読化JavaScriptの起動

攻撃は被害者がPDFを開いた瞬間に始まります。追加のクリックやユーザー操作は必要ありません。PDF内のobject 9に配置されたJavaScriptが自動的に実行されますが、このコードはbase64エンコードされた上にさらに難読化された形でbtn1フィールドに格納されています。Haifei Li氏はAIによる補助的な解析を使って難読化を解きほぐしましたが、その上で「AIが生成した読みやすいコードは挙動の高レベルな理解には役立つが、実際に動作する完全な復号コードとは異なる点に留意する必要がある」と述べており、実環境での動的検証が不可欠だと強調しています。

ステップ2:RSS.addFeed() の特権呼び出しによるC2確立

起動したJavaScriptはまずRSS.addFeed() APIを特権モードで呼び出し、C2サーバーとの通信を確立します。このAPIは本来RSSフィード登録のためのものですが、本エクスプロイトではリモートサーバーへのデータ送信と追加JavaScriptコードの受信の両方に悪用されます。

ステップ3:util.readFileIntoStream() によるローカルファイル窃取

util.readFileIntoStream() APIを呼び出し、サンドボックス化されたReaderプロセスがアクセス可能な範囲で、ローカルシステム上の任意ファイルを読み取ります。Haifei Li氏の検証では、このAPIを通じてWindowsシステムディレクトリ内のファイル(例:ntdll.dll)を読み取り、そこから正確なOSバージョン番号を算出する処理も確認されています。

ステップ4:収集情報のリモート送信とフィンガープリンティング

エクスプロイトは以下のようなシステム情報を収集し、URLパラメータとしてC2サーバーへ送信します。

- 言語設定

- Adobe Acrobat Readerのバージョン番号

- 正確なOSバージョン

- PDFファイルのローカルパス

これらの情報は、攻撃者が次段階のエクスプロイトを配信するかどうかを判断するためのフィンガープリンティングに使われます。Haifei Li氏は本攻撃を「高度なフィンガープリンティング型」と特徴づけており、標的が攻撃者の条件を満たさない場合は追加ペイロードが返されない仕組みになっていると推察しています。

ステップ5:追加エクスプロイトの受信(条件次第)

条件を満たした標的に対しては、C2サーバーから追加のJavaScriptペイロードが返される設計になっています。返されたペイロードは暗号化されており、ネットワークベースの検出を回避する工夫も施されています。Haifei Li氏は「後続のペイロードはリモートコード実行(RCE)やサンドボックスエスケープ(SBX)を狙ったエクスプロイトである可能性が高い」と分析しています。

後続RCE/SBXは未取得、第1段階の情報窃取能力のみ実証済み

ここは本件を正確に伝えるうえで極めて重要な論点です。Haifei Li氏自身の検証環境では、C2サーバーは接続できたものの追加ペイロードは最後まで返されませんでした。これは攻撃者のIPブロック、あるいはHaifei Li氏のテスト環境が攻撃者の条件を満たしていなかったためと推察されています。そのため、現時点では「後続のRCE/SBXエクスプロイトが実在するか」は第三者からは直接確認できていません。これはSophosが「potentially launch additional attacks and remotely execute code」と可能性表現にとどめている理由でもあります。

ただしHaifei Li氏は、この制約を回避するために独自の検証を行い、第1段階単独での能力を実証しています。

- 自作C2サーバーへの誘導:エクスプロイトコードを改変して、自身が管理するサーバーに接続するように変更。その上で、単純なJavaScript(

app.alert("inside the JS returned from the server!"))を返したところ、Adobe Acrobat Reader上で正常に実行されました。これは、リモートサーバーから任意のJavaScriptを受信してAdobe Acrobat Reader内で実行する能力が実証されたことを意味します - ローカルファイル送信の実証:同様にコードを改変し、

system32ディレクトリ内のPNGファイルを読み取って自身のサーバーに送信することに成功。これにより、追加のRCE/SBXエクスプロイトがなくても、第1段階のエクスプロイトだけでローカルシステムから機密データを窃取する能力があることが確認されました

整理すると、現時点で確実に言えることは次の通りです。後続のRCE/SBXエクスプロイトは未取得であり、その実在や完成度は第三者からは直接確認できていません。一方で、観測されている第1段階のエクスプロイト単独でも、ローカルファイルの任意窃取能力と、リモートから受信した任意JavaScriptをAdobe Acrobat Reader内で実行する能力は、Haifei Li氏自身の検証によって実証されています。つまり、仮に第2段階が存在しなくても、現在流通しているエクスプロイトだけで実害を生む能力は十分にあります。

標的の性質 — ロシア語ルアーと石油ガス業界

脅威分析者Giuseppe Massaro氏(@Gi7w0rm)が観測されたサンプルを分析したところ、悪意あるPDFにはロシア語のルアーテキストが含まれており、ロシアの石油・ガス産業に関する現在進行形の話題が参照されていることが判明しました。Massaro氏は「これにより攻撃者が特定のオーディエンスを狙っており、広く無差別にばらまいているわけではないことが示唆される」と分析しています。

ただし、これはあくまでルアーの内容分析からの示唆であり、攻撃者の帰属を特定するものではない点に注意が必要です。本稿執筆時点で、特定のAPTグループや国家アクターへの帰属は、一次ソースでは行われていません。

実務への含意

本ゼロデイから、エンドポイント・セキュリティ担当者が引き出せる実務的な含意を4点整理します。

第一に、ウイルス対策製品の検出では不十分な水準の攻撃であるという事実です。VirusTotalでの当時の検出率は5/64(Haifei Li氏のブログでの当時記載)と極めて低く、少なくとも2025年11月末から流通してきた変種サンプルが主要製品の検出を回避し続けていたことになります。Haifei Li氏の「detection in depth」のような挙動ベースの高度な検出機構と、手動分析の組み合わせで初めて浮上した事案であり、シグネチャ依存の防御には限界があることが改めて示されています。

第二に、Adobe Acrobat Reader のJavaScriptエンジンが依然として有効な攻撃面であることです。util.readFileIntoStream()やRSS.addFeed()のような特権APIが、想定外の文脈で呼び出されうる点は、PDFファイルを業務ワークフローに組み込んでいる組織にとって潜在的なリスクです。Adobe Acrobat ReaderのJavaScript機能そのものを無効化することは、環境の運用要件次第で検討できる保守的な選択肢です。

第三に、フィンガープリンティング型攻撃の検出困難性です。標的が攻撃者の条件を満たさない場合、C2は追加ペイロードを返さず「静かに」終わります。この設計は、セキュリティ研究者がサンプルを入手しても第2段階を再現できないという防御側の困難を生みます。Haifei Li氏自身がこの壁にぶつかっており、追加ペイロードの実在は間接的にしか示せていません。実環境でインシデントが疑われる場合、「追加エクスプロイトの証拠がない=被害がない」と即断しないことが重要です。

第四に、本件は記事#32(Rapid7 FortiGate IR)で取り上げた「2週間の低姿勢潜伏」や、記事#30(Flowise)で扱った「長期流通してきたエクスプロイト」と同種の、「検出されにくさを武器にした長期運用型キャンペーン」の系譜にあります。変種サンプルが少なくとも2025年11月末には流通していたという事実は、いま自社環境で検出されていないことが必ずしも「安全」を意味しないことを示唆しています。過去のVirusTotal投稿履歴やAdobe Acrobat Readerログの遡及調査が、初動対応として意味を持ちます。

検出・緩和ガイダンス

公式パッチが存在しない現時点で、Haifei Li氏および二次報道が提示している検出・緩和策は次の通りです。

即時の緩和策

- 信頼できない送信元からのPDFを開かない:これがHaifei Li氏の一次推奨です。特にロシア語や石油ガス業界に関連するルアーが観測されているため、無関係な業務文脈で送られてきたPDFには特に警戒します

- Adobe Acrobat ReaderのJavaScript機能の無効化の検討:業務要件が許すなら、環境設定でJavaScriptを無効化することで本エクスプロイトの起点を塞げます。ただし、正規業務で必要な場合は運用影響を検証する必要があります

ネットワーク側での検出・ブロック

- User-Agentによるブロック:本エクスプロイトのC2通信は「Adobe Synchronizer」文字列を含むUser-Agentで識別できます。プロキシや次世代ファイアウォールで該当トラフィックをブロック・アラート対象にできます。ただしこれは正規の Adobe Acrobat の同期通信とも重複する可能性があるため、運用現場での切り分けが必要です

- 既知のC2 IPアドレスのブロック:169.40.2.68:45191および188.214.34.20:34123の監視・ブロック。ただし変種では異なるインフラが使われる可能性があるため、これだけでは十分ではありません

エンドポイント側での検出

- PDF JavaScriptによる特権API呼び出しの監視:

util.readFileIntoStream()またはRSS.addFeed()を呼び出すPDF JavaScriptは、通常業務ではほぼ使われない特殊な操作です。これらのAPI呼び出しを検出できるEDR/XDR機能があれば監視対象に追加する価値があります - AdobeCollabSync.exe の外部ネットワーク接続の監視:Help Net Security経由で脅威分析者Giuseppe Massaro氏が提案している観点として、

AdobeCollabSync.exeプロセスから外部ネットワークへの接続が発生している場合は調査対象とすることが推奨されています。同氏はPDF JavaScriptによるRSS.addFeed()/util.readFileIntoStream()呼び出しの監視も併せて提案しており、前項の観点と重なります

侵害疑い時の調査

既に侵害の疑いがある環境では、以下の遡及調査が考えられます。2025年11月末以降の範囲でAdobe Acrobat ReaderのログおよびPDFファイルの受信履歴を確認し、上記のC2 IPへの接続痕跡やUser-Agentでの通信痕跡を探すのが出発点になります。ローカルファイル窃取の可能性があるため、機密ファイルへのアクセス痕跡の有無も並行して確認する価値があります。

Adobeの対応状況と過去の類似ケース

Haifei Li氏は2026年4月7日前後にAdobe Securityへ本件を報告し、同日付で公開ブログを発表しました。「問題の重大性を鑑み、即座に公開することを選んだ」という趣旨の説明がブログ内で行われており、Adobe側からの公式見解は本稿執筆時点でまだ出ていません。

注目すべき先例として、Haifei Li氏は過去にCVE-2024-41869(Adobe Acrobat Readerの脆弱性)を報告した際にも、実際に悪用する可能性のあるPDFを発見していたと述べていますが、当時Adobeは野生での悪用を確認していませんでした。今回の報告に対するAdobeの判断がどうなるかは、今後のAdobe PSIRTの発表と公式アドバイザリ(APSB番号)の発行を注視する必要があります。2026年4月10日時点で、Adobe PSIRT上で本件専用の新規アドバイザリは確認できず、確認できる Acrobat/Reader の公開 bulletin は APSB26-26 のままです。

Adobe Acrobat Readerは毎月のPatch Tuesday周期で定期的なセキュリティアップデートをリリースしていますが、本件のようなゼロデイの緊急対応については、通常のスケジュールより早くアドバイザリが発行される可能性があります。運用担当者は Adobe PSIRT の更新を定期的に確認することが推奨されます。

ソース

一次ソース

- Haifei Li「EXPMON detected sophisticated zero-day fingerprinting attack targeting Adobe Reader users」(2026年4月7日公開、4月8日変種情報を追記)

![]() EXPMON detected sophisticated zero-day fingerprinting attack targeting Adobe Reader usersExecutive Summary The EXPMON system detected a highly-sophisticated PDF exploit targeting Adobe Reader users. Based on o...

EXPMON detected sophisticated zero-day fingerprinting attack targeting Adobe Reader usersExecutive Summary The EXPMON system detected a highly-sophisticated PDF exploit targeting Adobe Reader users. Based on o... - EXPMON 公開分析ページ(該当サンプル)

EXPMON Advanced Exploit Detection System

参考情報(二次報道)

- The Hacker News「Adobe Reader Zero-Day Exploited via Malicious PDFs Since December 2025」(2026年4月9日)

Just a moment... - SecurityWeek「Adobe Reader Zero-Day Exploited for Months: Researcher」

Just a moment... - The Register「Months-old Adobe Reader zero-day uses PDFs to size up targets」

![]() Old Adobe Reader zero-day uses PDFs to size up targets: Malicious PDFs abuse legit features to harvest system data and decide which victims get a 2nd-stage payload

Old Adobe Reader zero-day uses PDFs to size up targets: Malicious PDFs abuse legit features to harvest system data and decide which victims get a 2nd-stage payload - Help Net Security「Acrobat Reader zero-day exploited in the wild for many months」

![]() Acrobat Reader zero-day exploited in the wild for many months - Help Net SecurityUnknown attackers have exploited a zero-day Adobe Acrobat Reader vulnerability since November 2025 and possibly even ear...

Acrobat Reader zero-day exploited in the wild for many months - Help Net SecurityUnknown attackers have exploited a zero-day Adobe Acrobat Reader vulnerability since November 2025 and possibly even ear... - BleepingComputer「Hackers exploiting Acrobat Reader zero-day flaw since December」

![]() Hackers exploiting Acrobat Reader zero-day flaw since DecemberAttackers have been exploiting a zero-day vulnerability in Adobe Reader using maliciously crafted PDF documents since at...

Hackers exploiting Acrobat Reader zero-day flaw since DecemberAttackers have been exploiting a zero-day vulnerability in Adobe Reader using maliciously crafted PDF documents since at...

コメント