FBIがSteam上のマルウェア内蔵ゲームを調査中――2024年5月から2026年1月に及ぶ窃取キャンペーンの全容

FBIは、2024年5月から2026年1月にかけて単一の攻撃者がSteamに複数のゲームを公開し、プレイヤーのPCにマルウェアをインストールしていたとみています。ステージ4のがんで闘病中のストリーマーから32,000ドル相当の暗号資産が窃取された事例も報告されており、世界最大級のPCゲーム配信基盤であるSteamのオープンなマーケットプレイスモデルが攻撃者にどう悪用されたのかを整理します。

FBIの捜査概要と対象ゲーム

FBIシアトル支局は公式サイト上で被害者情報の提供を呼びかけています。捜査対象として特定されているゲームは、BlockBlasters、Chemia、Dashverse / DashFPS、Lampy、Lunara、PirateFi、Tokenovaです。FBIは、単一の攻撃者が2024年5月から2026年1月にかけてこれらを公開したとみており、同期間にゲームをインストールしたユーザーに対し被害の申告を求めています。

連邦犯罪の捜査において被害者には補償や支援を受ける権利が認められるケースがあり、情報提供者の身元は厳重に保護されます。情報提供は任意で、専用の報告フォームに加え、Steam_Malware@fbi.gov でも受け付けています。

個別ゲームの被害状況

対象ゲームの中で最も被害が深刻だったのがBlockBlastersです。2Dプラットフォーマーとして2025年7月30日にSteamに公開され、8月30日のアップデートでクリプトドレイナー(暗号資産を自動的に外部ウォレットに送金するマルウェア)が追加されました。ステージ4のがんで闘病中のゲームストリーマー、Raivo Plavnieks氏(RastalandTV)が、治療費を募るライブ配信中に同ゲームをダウンロードし、32,000ドル相当の暗号資産を窃取される事態も起きています。BleepingComputerの報道によれば、BlockBlastersによる被害は数百のSteamアカウントに及び、被害総額は最大150,000ドルに達しているとみられます。

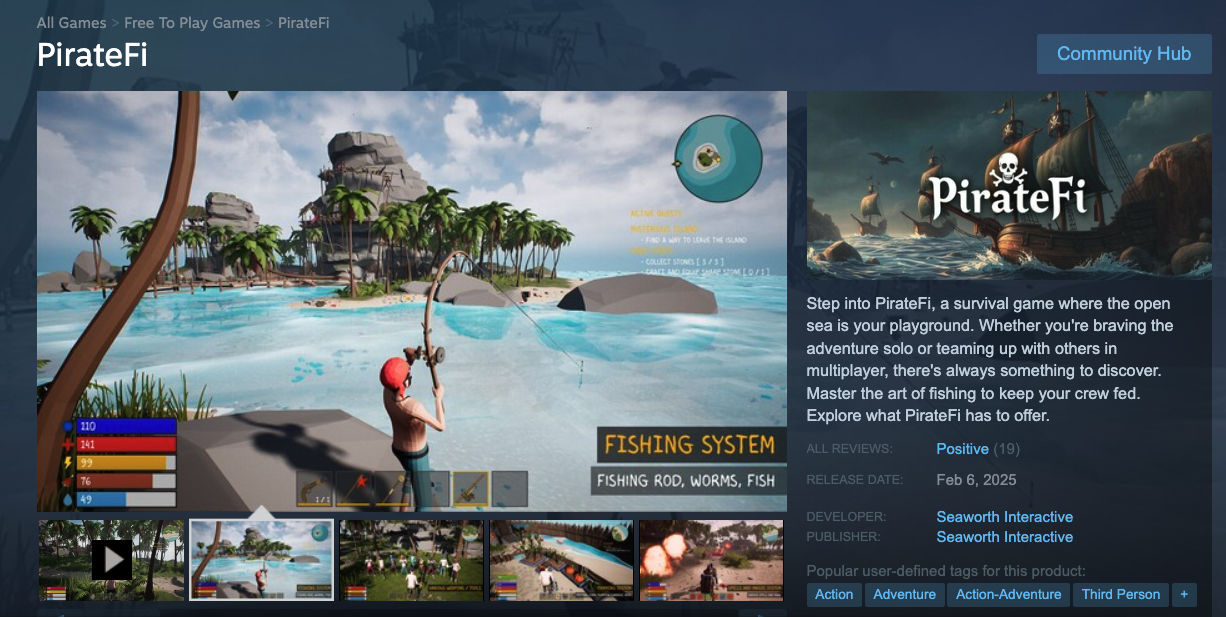

PirateFiは2025年2月6日に無料プレイタイトルとしてSteamに登場し、アカウント認証情報やブラウザCookieの窃取を目的としたインフォスティーラーを含んでいました。Valveが数日後にリストから除去しましたが、正確な被害規模は不明で、複数ユーザーへの影響が報告されています。被害事例として、Microsoftアカウントの乗っ取り、Microsoft Supportへのアクセスブロック、連絡先への詐欺リンク送信が確認されています。

その他のChemia、Dashverse / DashFPS、Lampy、Lunara、Tokenovaについても、いずれもマルウェア混入が疑われるタイトルとしてFBIが調査対象に含めています。いずれも同時接続ユーザー数が10人未満の小規模タイトルですが、一度でもダウンロードしたユーザーには深刻な被害をもたらしています。

攻撃手法とSteamのマーケットプレイス構造

BlockBlastersの事例は、Steamの公開プロセスとアップデート機構を利用した攻撃パターンを端的に示しています。

Steamでは「Steam Direct」プログラムを通じ、100ドルのrecoupable fee(売上が一定額に達した後に回収される仕組み)を支払えば誰でもゲームを公開できます。Valveは自動チェックと一部の手動レビューを実施していますが、毎年非常に多くの新作が公開される規模のため、すべてのタイトルを精査することは現実的に困難です。BlockBlastersでは、初回審査時のベースゲームは問題なく通過し、公開から1か月後のアップデートでクリプトドレイナーが追加されていました。

このように、初回審査に無害なビルドを提出して通過させ、公開後のアップデートやパッチでマルウェアを追加するという手口は、プラットフォーム側のチェックをすり抜ける有効な手段になっています。FBIが今回の捜査対象としているすべてのゲームがこの手順だったかは一次ソースからは確認できませんが、BlockBlastersの事例はこの構造的リスクを明確に示しています。

実務上の影響と対策

本件はコンシューマー向けの事案ですが、IT実務者が注意すべき点もあります。

業務端末にSteamが入っている環境では、従業員がゲームをインストールした際にインフォスティーラーによってブラウザに保存された業務用認証情報やセッションCookieが窃取されるリスクがあります。BlockBlastersのようなクリプトドレイナーは暗号資産を標的としていますが、インフォスティーラー型のPirateFiはアカウント認証情報全般を狙っており、企業ネットワークへの横展開の起点になり得ます。

エンドポイント管理の観点からは、未承認ソフトウェアのインストール制限やアプリケーションのホワイトリスト化に加え、原則として業務端末からSteamクライアントを排除するなどの対策が有効です。個人端末と業務端末の分離が徹底されていない環境では、ゲーム経由のマルウェア感染が業務環境に波及するシナリオを想定しておく必要があります。

FBIの被害報告フォームに情報を提供した場合、FBIの捜査員から後日面談の連絡がくる可能性があります。公開フォームは実名・連絡先の入力を前提としている点には留意が必要です。

FBIが2年間にわたるキャンペーンとして単一の攻撃者を追跡し、公式に被害者募集を行う事態は異例です。デジタル配信プラットフォームの審査プロセスの限界と、アップデート機構を悪用した攻撃の現実を改めて示す事案といえます。

参考情報

- FBI「Seeking Victim Information in Steam Malware Investigation」(FBI公式被害者情報募集ページ)

![]() Seeking Victim Information in Steam Malware Investigation

Seeking Victim Information in Steam Malware Investigation - TechCrunch「The FBI is investigating malware hidden inside games hosted on Steam」(2026年3月13日)

![]() The FBI is investigating malware hidden inside games hosted on Steam | TechCrunchThe FBI believes a series of video games published on Steam in the last two years were embedded with malware by the same...

The FBI is investigating malware hidden inside games hosted on Steam | TechCrunchThe FBI believes a series of video games published on Steam in the last two years were embedded with malware by the same... - Tom’s Hardware「The FBI is looking for victimized Steam users who downloaded games with hidden malware」(2026年3月13日)

![]() The FBI is looking for victimized Steam users who downloaded games with hidden malware — Investigation underway into multiple infected titles from 2024 to 2026These games secretly steal your data while seeming unsuspicious.

The FBI is looking for victimized Steam users who downloaded games with hidden malware — Investigation underway into multiple infected titles from 2024 to 2026These games secretly steal your data while seeming unsuspicious. - TechSpot「Downloaded a malware-infected Steam game? The FBI wants to hear from you」(2026年3月13日)

Just a moment...

コメント